DER HESSISCHE BEAUFTRAGTE

FÜR

DER HESSISCHE BEAUFTRAGTE

FÜR DER HESSISCHE BEAUFTRAGTE

FÜR

DER HESSISCHE BEAUFTRAGTE

FÜR

DATENSCHUTZ UND INFORMATIONSFREIHEIT

Bericht

des Hessischen Beauftragten für

Datenschutz und Informationsfreiheit zum Einsatz von Microsoft 365

Wiesbaden, 15. November 2025

M365-Bericht des HBDI (Stand: November 2025, Vers. 1.0)

A) Hintergründe und Inhalte des Berichts 04

D) Allgemeine Hinweise zum DPA 10

II. Erläuterung zu den Datenarten, die MS unterscheidet 11

1) Festlegung von Art und Zweck der Verarbeitung, Art der personenbezogenen Daten 18

2) Eigene Verantwortlichkeit von MS für „Geschäftstätigkeiten“ 22

3) Weisungsbindung und Offenlegung 27

4) Umsetzung technischer und organisatorischer Maßnahmen 30

5) Löschung und Rückgabe personenbezogener Daten 32

6) Unterauftragsverarbeiter 37

1) Festlegung von Art und Zweck der Verarbeitung, Art der personenbezogenen Daten 47

2) Eigene Verantwortlichkeit Microsofts für „Geschäftstätigkeiten“ 54

(a) Nutzung durch Aggregation anonymisierter Daten zur

Verarbeitung eigener Geschäftstätigkeiten von MS 54

(b) Rechtliche Zurechenbarkeit der Aggregation 55

(c) Verarbeitungserlaubnis für öffentliche Stellen 55

(d) Verarbeitungserlaubnis für nicht-öffentliche Stellen 64

(e) Verarbeitungserlaubnis für MS 65

3) Weisungsbindung und Offenlegung 66

4) Umsetzung technischer und organisatorischer Maßnahmen 69

5) Löschung und Rückgabe personenbezogener Daten 70

6) Unterauftragsverarbeiter 72

III. Handlungsempfehlungen für Verantwortliche 76

1) Festlegung von Art und Zweck der Verarbeitung, Art der personenbezogenen Daten 78

2) Eigene Verantwortlichkeit für „Geschäftstätigkeiten“ 82

3) Weisungsbindung und Offenlegung 85

4) Umsetzung technischer und organisatorischer Maßnahmen 87

5) Löschung und Rückgabe personenbezogener Daten 89

6) Unterauftragsverarbeiter 90

Anlage 3: Taxonomie zum Datenschutznachtrag für Produkte und Services von MS 111

Anlage 4: Datenschutzrechtliche Anforderungen an Datenverarbeitungsverfahren 133

Vorgehensweise 06

Abgrenzung 08

Im Sommer 2024 hatte das Hessische Digitalministerium (HMD) den Hessischen Beauftragten für Datenschutz und Informationsfreiheit (HBDI) frühzeitig in seine Überlegungen zu etwaigen Nutzungsszenarien von Microsoft 365 (M365) in der Hessischen Landesverwaltung eingebunden. Am Beispiel des Einsatzes von MS Teams fanden in der Folge zwischen Microsoft (MS) – geführt durch die Microsoft Deutschland GmbH – und dem HBDI im Sommer 2024 erste Gespräche zur abstrakten Evaluierung der Anforderungen eines DS-GVO-konformen Einsatzes von M365 in der Hessischen Landesverwaltung statt.

Parallel gab es – ausgelöst durch ein aufsichtsbehördliches Verfahren des HBDI gegen eine nicht-öffentliche Stelle mit Sitz in Hessen bezüglich des Einsatzes von M365 und die vielfache Forderung des HBDI gegenüber Verantwortlichen in Hessen, sich bei MS für einen datenschutzkonformen Betrieb von M365 einzusetzen – seitens MS das Angebot, mit dem HBDI Gespräche über die grundsätzlichen Voraussetzungen eines DS-GVO-konformen Einsatzes von M365 zu führen.

Aufgrund dieser parallel stattfindenden Entwicklungen im öffentlichen und im nichtöffentlichen Bereich vereinbarten MS und der HBDI, Gespräche aufzunehmen, um – unabhängig von konkreten Projektvorhaben oder aufsichtsbehördlichen Verfahren – über die Bedingungen eines DS-GVO-konformen Einsatzes von M365 zu sprechen.

Die Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder (Datenschutzkonferenz – DSK) hatte das Ergebnis ihres Gutachtens zu „Microsoft-Onlinediensten“ vom 2. November 20221 am 24. November 2022 in der Feststellung zusammengefasst, dass „der Nachweis von Verantwortlichen, Microsoft 365 datenschutzrechtskonform zu betreiben, […] auf der Grundlage des von Microsoft bereitgestellten ‚Datenschutznachtrags vom 15. September 2022‘ nicht geführt“ werden könne.2 MS war jedoch der Auffassung, dass die Feststellungen der DSK nicht zutreffend seien.3

Ziel der Gespräche sollte es nach dem gemeinsamen Willen von MS und dem HBDI sein, unter Berücksichtigung zwischenzeitlicher Entwicklungen (insb. Weiterentwicklung des Vertragswerks von MS, veröffentlichter Kundendokumentation, rechtlicher Änderungen wie dem Angemessenheitsbeschluss der Europäischen Kommission betreffend Datentransfers in die USA sowie technischer Entwicklungen wie dem Ausbau der „EU-Datengrenze" von MS) und der Schlussfolgerungen und Forderungen der DSK zu überprüfen, ob diese Feststellung drei Jahre später noch zutrifft oder ob praxistaugliche und datenschutzkonforme Ergebnisse in Hinblick auf die Anforderungen des Art. 28 DS-GVO für den öffentlichen und den nicht-öffentlichen Bereich erarbeitet werden können.

Der vorliegende Bericht fasst die aus den Gesprächen gewonnenen Erkenntnisse zu den sieben Kritikpunkten der DSK zusammen (Sachverhalt), nimmt hierauf aufbauend eine datenschutzrechtliche Bewertung (Rechtliche Erwägungen) vor und gibt Empfehlungen für öffentliche und nicht-öffentliche Stellen mit Sitz in Hessen (Handlungsempfehlungen).

Die DSK hatte 2020/2022 die damalige Fassung (zuletzt die Fassung vom 15. September 2022) des „Datenschutznachtrag für Produkte und Services von Microsoft“ (Data Protection Addendum, DPA) von MS untersucht und festgestellt,

„[…] dass der Nachweis von Verantwortlichen, Microsoft 365 datenschutzrechtskonform zu betreiben, auf der Grundlage des von Microsoft bereitgestellten ‚Datenschutznachtrags vom 15. September 2022‘ nicht geführt werden kann. Solange insbesondere die notwendige Transparenz über die Verarbeitung personenbezogener Daten aus der Auftragsverarbeitung für Microsofts eigene Zwecke nicht hergestellt und deren Rechtmäßigkeit nicht belegt wird, kann dieser Nachweis nicht erbracht werden. […].“

Gegenstand des DSK-Abschlussberichts waren folgende Themenbereiche:

Festlegung von Art und Zweck der Verarbeitung, Art der personenbezogenen Daten,

Eigene Verantwortlichkeit Microsofts im Rahmen der Verarbeitung für legitime Geschäftszwecke („Geschäftstätigkeiten"),

Weisungsbindung, Offenlegung verarbeiteter Daten, Erfüllung rechtlicher Verpflichtungen, CLOUD Act, FISA 702,

Umsetzung technischer und organisatorischer Maßnahmen nach Art. 32 DSGVO,

Löschung und Rückgabe personenbezogener Daten,

Information über Unterauftragsverarbeiter,

Datenübermittlungen in Drittstaaten.

MS und der HBDI diskutierten daher ab Jahresbeginn 2025 in zehn Gesprächsrunden jeweils einen der sieben Kritikpunkte in Präsenz und arbeiteten an einem gemeinsamen Lösungsvorschlag, der Grundlage einer späteren Praxis von MS für hessische Kunden und einer Verwaltungspraxis des HBDI werden sollte.

In Vorbereitung auf jeden Gesprächstermin fand ein schriftliches Vorverfahren statt, in dessen Rahmen die Möglichkeit bestand, tatsächliche Informationen zu übermitteln, rechtliche Argumente auszutauschen und Fragen zur Vorbereitung des Gesprächstermins zu stellen.

Der Gesprächstermin diente sodann der inhaltlichen Vertiefung und der Erarbeitung etwaiger Lösungsvorschläge. Die wichtigsten Ergebnisse der Gespräche wurden in informellen Ergebnisprotokollen festgehalten. Mitunter kam es auch im Nachgang der Gesprächstermine zu weiterem schriftlichem Austausch und weiteren Besprechungen zu einzelnen Spezialfragen.

Die aus diesem Austausch zwischen MS und HBDI gewonnenen Erkenntnisse bilden die Grundlage des vorliegenden Berichts.

Die in diesem Bericht getroffenen Feststellungen zum Sachverhalt beruhen auf dem zuvor beschriebenen schriftlichen und persönlichen Austausch zwischen MS und dem HBDI.

Im Fokus standen dabei nicht einzelne Komponenten oder Produkte von M365,4 sondern das DPA von MS (zuletzt in der Fassung vom 1. September 2025 – nachfolgend in dieser Fassung „DPA") und die Frage, mit Hilfe welcher möglichen Verbesserungen die Anforderungen des Art. 28 DS-GVO erfüllt werden können. Ziel war es, vor dem Hintergrund der von der DSK geäußerten Kritikpunkte öffentlichen und nicht-öffentlichen Stellen mehr Rechtssicherheit zu bieten.

Ausgehend von der zusammenfassenden Feststellung der DSK, dass „der Nachweis von Verantwortlichen, Microsoft 365 datenschutzrechtskonform zu betreiben, auf der Grundlage des von Microsoft bereitgestellten ‚Datenschutznachtrags vom 15. September 2022‘ nicht geführt" werden könne und angesichts der Verantwortung der Verantwortlichen für die durch Auftragnehmer unterstützte Datenverarbeitung, sollte mit Blick auf die Handlungsmöglichkeiten von Auftragnehmern und Verantwortlichen geprüft werden, ob und wie die Rechtssicherheit für beide zusammen und sich ergänzend erreicht werden kann. Sie sollten in die Lage versetzt werden, ihre Nachweispflichten zum datenschutzkonformen Einsatz von M365 bezüglich der oben genannten Kritikpunkte der DSK erfüllen zu können. Mit dieser Blickrichtung ist dann auch das Kapitel zu den Handlungsempfehlungen für Verantwortliche in Kapitel F)

III. zu lesen.

Der folgende Bericht zielt auf eine normative Bewertung

des im Zuge der gemeinsamen Gespräche für öffentliche Stellen mit Sitz in Hessen fortentwickelten DPA (nachfolgend „DPA-öS“) sowie

des DPA, das für nicht-öffentliche Stellen zum Einsatz kommt, jeweils unter Berücksichtigung der begleitenden Dokumentation.

Diese Bewertung erfolgte auf der Grundlage der von MS geschilderten oder für die Zukunft zugesagten Praxis im Rahmen von M365 im Allgemeinen und in Hessen im Besonderen.

Dem Bericht liegen keine technischen Prüfungen der Datenverarbeitung in Produkten von M365,5 wohl aber von MS-Technikern übermittelte, vertiefende Informationen zu Verarbeitungsvorgängen, zugrunde. Der HBDI geht davon aus, dass aufbauend auf dem Bericht technische Prüffragen formuliert werden können, hat sich jedoch mit MS nicht hierzu ausgetauscht.

Der Bericht behandelt keine über den zuvor beschriebenen Anwendungsbereich hinausgehende Fragen, wie etwa die zunehmend an Bedeutung gewinnenden Fragen der digitalen Souveränität.6 MS machte in diesem Zusammenhang auf seine „European Digital Commitments" zur Stärkung der digitalen Souveränität und Resilienz seiner Kunden in Europa aufmerksam.7

Er beschränkt sich auf das durch das

DPA-öS geprägte Verhältnis zwischen öffentlichen Stellen und MS einerseits sowie

DPA geprägte Verhältnis zwischen nicht-öffentlichen verantwortlichen Stellen

(Geschäfts- und Unternehmenskunden von MS) und MS andererseits und behandelt nicht das Verhältnis zwischen Privatkunden/Endnutzern und MS.

Diesem Bericht liegt das DPA zugrunde,8 sofern nicht ausdrücklich das im Zuge der gemeinsamen Gespräche für öffentliche Stellen mit Sitz in Hessen fortentwickelte DPA-öS angesprochen ist.

Das DPA von MS gelangt weltweit für MS-Kunden zur Anwendung und unternimmt es, auf diverse rechtliche Fragestellungen eine globale Antwort zu geben. Dabei berücksichtigt es auch, aber eben nicht ausschließlich, die Anforderungen der DSGVO. Das DPA von MS entspricht in Struktur und Aufbau nicht den in der Praxis weit verbreiteten Vertragsmustern zur Auftragsverarbeitung und dem Aufbau des Art. 28 Abs. 3 DS-GVO.9 Zudem verwendet das DPA von MS teilweise eine MS-eigene Terminologie, die so in der DS-GVO nicht vorkommt. Sie ist auf den weltweiten Einsatz des DPA zurückzuführen.10

Für den öffentlichen Bereich hat MS im DPA-öS individuelle Anpassungen vorgenommen, um den spezifischen Anforderungen von Datenschutzaufsichtsbehörden gerecht zu werden. Für die Anwendung im öffentlichen Bereich in Hessen sieht MS im DPA-öS Anpassungen vor, um die Rechtssicherheit für Kunden des öffentlichen Sektors zu gewährleisten. Diese Anpassungen werden im Folgenden berücksichtigt.

Die nachfolgend zusammengefassten Ausführungen geben einen Überblick über die grundsätzliche Struktur des DPA und einige terminologisch besonders bedeutsame Begriffe.

Das DPA folgt einem modularen Aufbau, in dem der Vertragstext durch die Anhänge A, B und C und die Anlage 1 ergänzt wird. Die Anhänge A, B und C stehen gleichstufig nebeneinander. Anlage 1 beinhaltet zusätzliche Regelungen, die sich auf die Verpflichtungen nach der DS-GVO beziehen. Diese Anlage gilt nur im Anwendungsbereich der DS-GVO. Ist der Anwendungsbereich der DS-GVO eröffnet,

ist Anlage 1 lex specialis gegenüber den allgemeinen Regelungen im DPA und seinen Anhängen, weil MS im Anhang 1 darstellt, dass und wie es die Verpflichtungen aus der DS-GVO erfüllt.

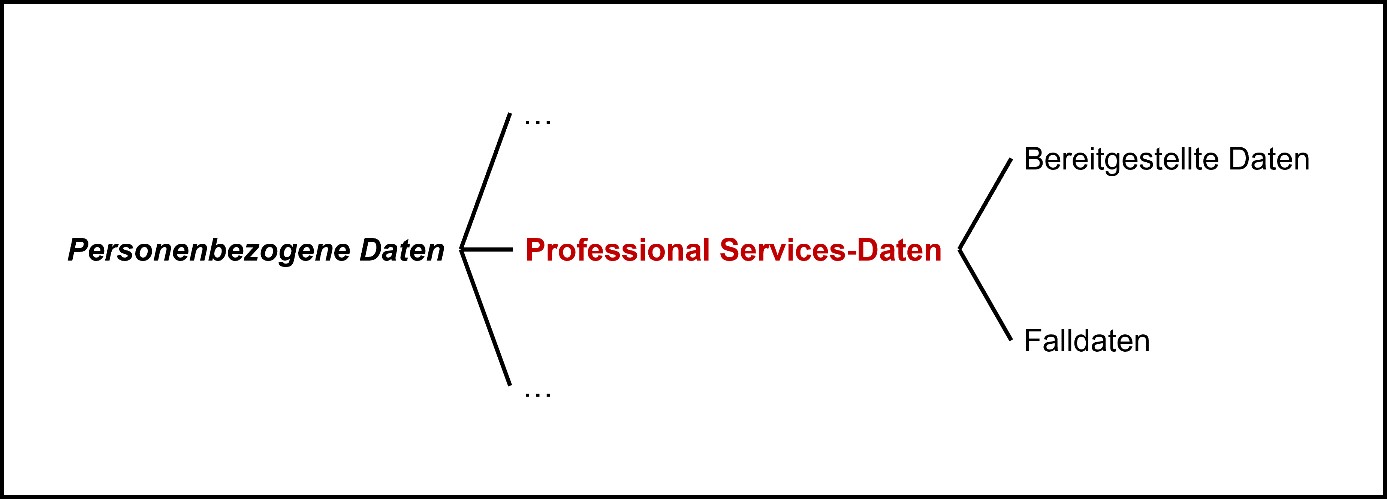

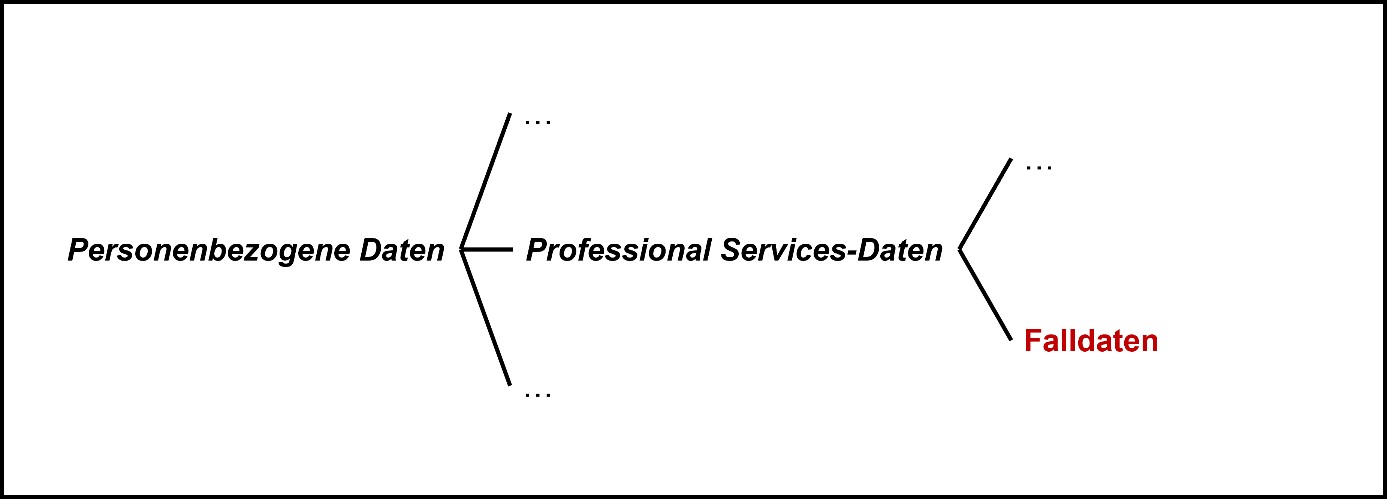

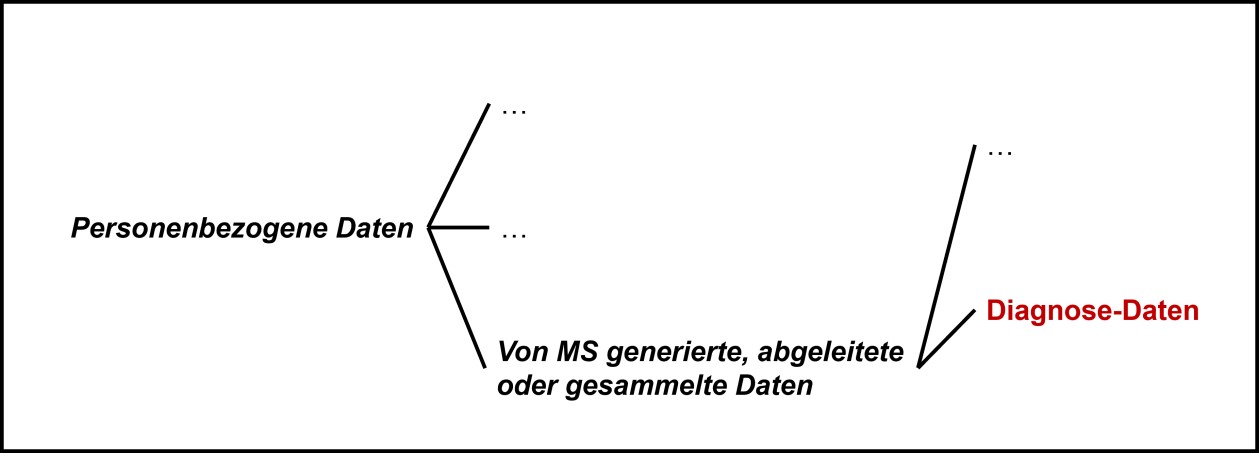

Alle Daten – seien sie personenbezogen oder nicht-personenbezogen –, über die MS infolge der Bereitstellung von Online-Diensten gegenüber seinen Kunden verfügt, fallen in eine der folgenden drei Kategorien11 (1) „Kundendaten", (2) „Professional Services Daten" oder (3) „von MS generierte, abgeleitete oder gesammelte Daten". Diese Unterteilung spiegelt wider, wie die Daten zu MS gelangen.

„Kundendaten"12 sind alle Daten, einschließlich sämtlicher Text-, Ton-, Video- oder Bilddateien und Software, die MS vom oder im Namen des Kunden durch die Nutzung der Onlinedienste bereitgestellt werden. Der Begriff des Kunden ist nicht gleichbedeutend mit dem Begriff des Endnutzers oder der betroffenen Person im Sinne der DS-GVO. Der Kunde ist der Auftraggeber von MS, der die in Anspruch genommenen Onlinedienste gegebenenfalls seinerseits einer Vielzahl von Endnutzern und Betroffenen im Sinne der DS-GVO (z. B. Beschäftigten) zur Verfügung stellt.13

Eine wichtige Teilmenge der Kundendaten sind „Audit-Log-Daten". Sie werden auf Basis derselben Daten erzeugt, die für die Erzeugung von Log-Daten genutzt werden. Audit-Log-Daten können von Kunden eingesehen werden.14

„Professional Services Daten"15 bezeichnet alle Daten, einschließlich sämtlicher Text-, Ton-, Video-, Bilddateien oder Software, die MS vom oder im Namen eines Kunden zur Verfügung gestellt werden (oder für die der Kunde MS ermächtigt, sie von einem Produkt zu erlangen) oder die anderweitig von oder im Namen von Microsoft im Zuge einer Vereinbarung mit MS über die Erlangung von Professional Services erlangt oder verarbeitet werden. Sie umfassen auch Daten, die für die vom Kunden beauftragten Professional Services (kundenspezifische Beratung und kundenspezifische Entwicklung) benötigt und daher nach Beauftragung der Professional Services durch den Kunden gebildet werden. Es ist möglich, dass Kunden, die Professional Services beauftragen, MS Kopien von Audit-Log-Daten zur Verfügung stellen. In dem Falle werden die Kopien der Audit- Log-Daten den Professional Services Daten zugeordnet. Die Systeme der Professional Services sind isoliert von anderen IT-Systemen und -Diensten von MS. Die einzige Möglichkeit, dass Kopien von Kundendaten Einzug in Professional Services Daten erhalten, ist, wenn Kopien dieser Daten im Kontext der Erbringung der Professional Services bereitgestellt werden oder wenn der Kunde den MS-Mitarbeiter, der Professional Services erbringt, ausdrücklich anweist, Kopien von Kundendaten aus den Onlinediensten zu extrahieren. Bei den Kopien handelt es sich in der Folge um Professional Services Daten.

„Von MS generierte, abgeleitete oder gesammelte Daten" sind alle Diagnose- und Log-Daten, die durch eine Handlung des Kunden systemseitig geschaffen („ausgelöst") werden. Streng genommen stehen „von MS generierte, abgeleitete oder gesammelte Daten" daher nicht auf einer Stufe mit den Kunden- und Professional Services-Daten, sondern werden aus Kunden- und Professional Services-Daten abgeleitet. Allerdings werden von MS generierte, abgeleitete oder gesammelte Daten nicht aus Inhaltsdaten gewonnen bzw. abgeleitet.

„Diagnose-Daten" sind Daten, die von der Software/Anwendung von MS bei der Benutzung lokal auf dem Endgerät erzeugt werden. Dies geschieht entsprechend der Konfiguration des Kunden.

„Log-Daten" sind Protokollierungsdaten, die im Rahmen der Nutzung der CloudDienste von MS erzeugt werden.

Bei Diagnose- und Log-Daten werden auch Zusammenhänge und Abhängigkeiten zwischen den protokollierten Ereignissen festgehalten. Üblicherweise führen Aktionen in einer Anwendung (z. B. das Klicken auf „Speichern" in Excel) zu Sequenzen von Ereignissen. Hierbei wird systemseitig protokolliert, was durch die Handlung „Speichern" im System passiert. Bei den Diagnose-Daten kann es zu Sequenzen von Einträgen kommen.

Kundendaten, Professional Services-Daten und „von MS generierte, abgeleitete oder gesammelte Daten“ umfassen sowohl personenbezogene Daten im Sinne der DSGVO als auch nicht-personenbezogene Daten. Dieser Bericht beschränkt sich jedoch auf die Ausführungen zu personenbezogenen Daten.

Die Konferenz der unabhängigen Datenschutzaufsichtsbehörden des Bundes und der Länder (DSK) hatte am 24. November 2022 festgestellt, dass Verantwortliche den Nachweis, M365 datenschutzrechtskonform zu betreiben, auf der Grundlage des von MS bereitgestellten „Datenschutznachtrags" vom 15. September 2022 (Data Protection Addendum – DPA) nicht führen könnten. Als Grund nannte die DSK, dass das DPA in sieben Kritikpunkten den Vorgaben des Art. 28 DS-GVO für Auftragsverarbeiter nicht entspreche.

Drei Jahre später untersuchten der Hessische Beauftragte für Datenschutz und Informationsfreiheit (HBDI) und Microsoft (MS) in vielen Verhandlungsrunden, ob und wie praxistaugliche und datenschutzkonforme Ergebnisse im Hinblick auf diese Kritikpunkte erarbeitet werden können. Im Ergebnis kann der HBDI feststellen, dass – bezogen auf die sieben Kritikpunkte der DSK – ein datenschutzkonformer Betrieb möglich ist.

In den Verhandlungen konnte der HBDI feststellen, dass sich zwischenzeitlich wichtige rechtliche Vorgaben verändert haben und MS seine Datenverarbeitung an europäische Anforderungen angepasst hat. Er konnte erreichen, dass MS das DPA (für öffentliche Stellen) fortentwickelt und den Verantwortlichen zusätzliche Informationen (u. a. eine Interpretationshilfe zum DPA und das M365-Kit) zur Verfügung stellt. Das Ergebnis beruht auch auf der Erwartung, dass MS und die Verantwortlichen zusammenwirken, damit Verantwortliche M365 datenschutzrechtskonform nutzen können.

Im Folgenden werden die sieben Kritikpunkte der DSK am DPA von 2022 genannt und die Gründe für eine neue Bewertung angesprochen:

fordere Art. 28 DS-GVO eine klare Feststellung von Art und Zweck der Datenverarbeitung sowie Art der personenbezogenen Daten und betroffener Kategorien. Das DPA ermögliche den Verantwortlichen nicht, personenbezogene Daten und deren Verarbeitungszweck näher zu beschreiben und gegebenenfalls zu konkretisieren. – MS hat unterschiedliche Materialien erstellt, um besser über die Datenverarbeitung zu informieren, und für öffentliche Stellen das DPA überarbeitet, so dass Verantwortliche ausreichende Informationen über die Datenverarbeitung durch MS erlangen und in ihr Verarbeitungsverzeichnis einbinden können.

lasse sich MS unzureichend konkretisierte Rechte für Datenverarbeitungen für eigene Geschäftstätigkeiten einräumen. – MS hat klargestellt, dass es nur Log- und Diagnose-Daten, nicht aber Inhaltsdaten, in anonymisierter und aggregierter Form für Zwecke des Auftraggebers (des verantwortlichen Kunden) verarbeite. Diese Datenverarbeitung unterfällt entweder nicht der DS-GVO oder ist datenschutzrechtlich vertretbar.

behalte sich MS im DPA im Ergebnis umfangreiche Befugnisse vor, Daten ohne Weisung des Auftraggebers zu verarbeiten und Daten – auch an Drittstaaten – offenzulegen. – MS hat sich verpflichtet, personenbezogene Daten nur auf dokumentierte Anweisung des Kunden zu verarbeiten und hinsichtlich Offenlegungen sich der DS-GVO zu unterwerfen.

verpflichte sich MS nicht, die von der DS-GVO geforderten technischen und organisatorischen Sicherheitsmaßnahmen einzuhalten. – MS hat sich verpflichtet, die Vorgaben des Art. 32 DS-GVO ohne Abstriche einzuhalten.

genügten die Ausgestaltung der Rückgabe- und Löschverpflichtung im DPA nicht in jedem Fall den gesetzlichen Anforderungen des Art. 28 DS-GVO. – MS bietet einen Löschprozess an und ermöglicht allen Kunden, Daten auch selbst zu löschen oder löschen zu lassen, wenn diese schneller gelöscht werden müssen.

informiere MS nach dem DPA nicht über jede beabsichtigte Änderung in Bezug auf Unterauftragnehmer, wie Art. 28 DS-GVO dies fordere. – MS hält sechs Monate bzw. einen Monat im Voraus in seinem Service Trust Portal detaillierte Informationen über jeden Unterauftragnehmer bereit und informiert darüber alle Kunden, die diese Informationen problemlos zur Kenntnis nehmen können.

übermittle MS für den Betrieb von M365 personenbezogene Daten in unzulässiger Weise in die USA und in andere Staaten. – Inzwischen sind aufgrund des Angemessenheitsbeschlusses der Europäischen Kommission zum Data Protection Framework zwischen EU und USA die Datenübermittlungen zulässig. Außerdem hat MS seine Datenverarbeitung technisch-organisatorisch so verändert, dass sie zu einem weit überwiegenden Anteil im Europäischen Wirtschaftsraum stattfindet. Soweit dennoch in einzelnen Fällen Datenübermittlungen an Unterauftragnehmer in allen anderen Staaten erfolgen müssen, gewährleisten Standardvertragsklauseln ein ausreichendes Datenschutzniveau.

Da ein datenschutzkonformer Betrieb von M365 nur gewährleistet ist, wenn auch die Kunden von MS als Verantwortliche und Auftraggeber ihre Pflichten ergänzend zu MS erfüllen, enthält der Bericht Handlungsempfehlungen für die verantwortlichen öffentlichen und nicht-öffentlichen Stellen mit Sitz in Hessen. Sie bieten ihnen für den datenschutzkonformen Einsatz von M365-Produkten grundlegende Rechts- und Handlungssicherheit. Hierauf aufbauend können Verantwortliche einzelne Bestandteile von M365 einer vertiefenden, datenschutzrechtlichen Betrachtung für den konkreten Einsatz unterziehen und im Erfolgsfall datenschutzrechtskonform einsetzen.

Der Bericht stellt im ersten Abschnitt den Sachverhalt bezogen auf das DPA, die Kritik an ihm und seine Verteidigung sowie die Praxis der Datenverarbeitung von MS dar. Im zweiten Abschnitt erfolgt eine rechtliche Bewertung von DPA sowie DPA-öS und Datenverarbeitung am Maßstab der DS-GVO. Aus dieser werden dann im dritten Abschnitt Handlungsempfehlungen für die M365 nutzenden Kunden von MS abgeleitet, um M365 datenschutzgerecht nutzen zu können. Abgeschlossen wird der Bericht mit folgenden vier Anlagen:

| Anlage | Titel |

|

Autor |

|---|---|---|---|

| 1 | Interpretationshilfe |

|

MS |

| 2 | M365-Kit |

|

MS |

| 3 | Taxonomie zum Datenschutznachtrag für Produkte und Services von MS |

|

HBDI |

| 4 | Datenschutzrechtliche Anforderungen an Datenverarbeitungsverfahren |

|

HBDI |

Der folgende Abschnitt beschreibt den Sachverhalt, indem er sich an den sieben Kritikpunkten der DSK orientiert, dabei aber die zwischenzeitlich eingetretenen tatsächlichen und rechtlichen Veränderungen sowie die darüber hinausgehenden Ermittlungen berücksichtigt. Zu Beginn jedes Kritikpunktes findet sich eine durch Einrahmung hervorgehobene Passage, die auf die einschlägigen Bestimmungen im DPA hinweist.

Die vertraglichen Bestimmungen zur Art der personenbezogenen Daten finden sich im DPA in den Abschnitten „Definitionen" und „Datenschutzbestimmungen – Verarbeitung personenbezogener Daten; DSGVO sowie im Anhang B und in der Anlage 1 im Abschnitt „Relevante DSGVO-Verpflichtungen: Artikel 5, 28, 32 und 33", Nr. 3 (Einleitungssatz).

Die Bestimmungen zu den Kategorien verarbeiteter personenbezogener Daten finden sich im Abschnitt „Datenschutzbestimmungen – Verarbeitung personenbezogener Daten; DSGVO – Verarbeitungsdetails" sowie in Anhang B – „Betroffene Personen und Kategorien personenbezogener Daten".

Die Bestimmungen zu den Zwecken der Verarbeitung personenbezogener Daten finden sich in den Abschnitten „Datenschutzbestimmungen – Verarbeitung personenbezogener Daten; DSGVO – Verarbeitungsdetails" sowie „Art der Datenverarbeitung; Eigentumsverhältnisse – Verarbeitung zur Bereitstellung der Produkte und Services für Kunden" und Unterabschnitt „Verarbeitung für Geschäftstätigkeiten, die durch die Bereitstellung der Produkte und Services an den Kunden veranlasst sind".

Der Abschlussbericht der DSK-Arbeitsgruppe „Microsoft-Onlinedienste" vom 2. November 2022 rügte die fehlende Möglichkeit des Verantwortlichen, personenbezogene Daten und deren Verarbeitungszweck näher zu beschreiben und gegebenenfalls zu konkretisieren.16 Die DSK-Arbeitsgruppe betont in ihrem Bericht,

dass Art. 28 Abs. 3 Satz 1 DS-GVO eine klare Feststellung von Art und Zweck der Verarbeitung sowie Art der personenbezogenen Daten und betroffener Kategorien verlange. Es blieben daher Nachbesserungen am DPA erforderlich, die den Gegenstand der Auftragsverarbeitung nicht nur umfassend, sondern auch spezifisch und so detailliert als möglich beschreiben sollten. Wörtlich heißt es im Abschlussbericht: „Dies könnte etwa durch eine kundenspezifische Konkretisierung nach dem Vorbild des Anhangs II der Standardvertragsklauseln der Kommission gemäß Art. 28 Abs. 7 DS-GVO erreicht werden. Möglich wäre auch, Verweise auf ein formgerecht in den Vertrag einzubeziehendes und hinreichend detailliertes Verzeichnis der Verarbeitungstätigkeiten (VVT) des Verantwortlichen vorzusehen."17

Die DSK-Arbeitsgruppe empfiehlt daher klare Vorgaben wie kundenspezifische Klarheit oder die Einbeziehung eines Verzeichnisses der Verarbeitungstätigkeiten nach Art. 28 Abs. 7 DS-GVO.18

Um bezogen auf den ersten Kritikpunkt der DSK Lösungsvorschläge zu erarbeiten, die für öffentliche und nicht-öffentliche Stellen mehr Rechtssicherheit bieten, hat MS für das DPA flankierende Dokumentationen erstellt:

Auf Vorschlag des HBDI stellt MS seinen Kunden eine Interpretationshilfe zur Auslegung des DPA zur Verfügung (Anlage 1). Das Dokument „Zuordnung der Anforderungen aus Art. 28 Abs. 3 DS-GVO zu Ausführungen im Microsoft DPA (Stand 09/2025)" ordnet die im DPA enthaltenen Informationen dem Anforderungskatalog des Art. 28 Abs. 3 DS-GVO zu und ermöglicht den Kunden von MS insoweit eine schnellere Orientierung und einen einfacheren Abgleich des DPA mit den nach Art. 28 Abs. 3 DSGVO notwendigen Inhalten eines Auftragsverarbeitungsvertrags.

Bereits im Vorfeld der Gespräche mit dem HBDI hatte MS in Abstimmung mit dem Bayerischen Landesamt für Datenschutzaufsicht (BayLDA) – unter anderem als Reaktion auf die Kritik der DSK – begonnen, das M365-Kit zu erarbeiten, das Beispieleinträge zum Verzeichnis der Verarbeitungstätigkeiten, beispielhafte Schwellwertanalysen, beispielhafte Ausführungen zu Rechtsgrundlagen der Datenverarbeitungen und eine beispielhafte Datenschutzerklärung enthält (Anlage 2).

Um ein besseres Verständnis der durch MS stattfindenden Datenverarbeitungen zu erhalten, hat der HBDI auf der Grundlage von Informationen, die MS im Rahmen der Gespräche bereitgestellt hat, und weiteren themenbezogenen Rückmeldungen von MS eine eigene Taxonomie (Anlage 3) speziell für die Prüfung des HBDI entwickelt. Dadurch kann der Kunde besser nachvollziehen, welche Daten von MS verarbeitet werden und auf welche Daten und Datenverarbeitungen er Einfluss nehmen kann und muss. MS betont ausdrücklich, dass die Taxonomie nach seiner Auffassung keine Auswirkungen auf die Verträge mit Kunden haben kann und die Datenverarbeitungen unter dem DPA und den dazugehörigen Produktbestimmungen und anderen MS- Verträgen mit dem jeweiligen Kunden hiervon unberührt bleiben.19

o Für den öffentlichen Bereich: Anpassung des Anhangs B

Für den öffentlichen Bereich in Hessen hat MS den Anhang B des DPA-öS, der eine Beschreibung der betroffenen Personen und Kategorien personenbezogener Daten enthält, kundengruppenspezifisch angepasst.

Zum einen erfasst der Anhang B des DPA-öS nicht mehr spezifische Inhaltsdaten, sondern führt „Inhaltsdaten" nur noch als Sammelkategorie auf. Dies vermeidet, dass eine Aufzählung einzelner Kategorien von Inhaltsdaten unterschiedslos für alle Kunden einerseits unvollständig ist und andererseits einzelne Datenkategorien aufführt, die die jeweilige Behörde als Kunde gar nicht verarbeiten darf. Mit dieser zusammenfassenden Kategorie „Inhaltsdaten“ bringt MS zum Ausdruck, dass sich MS

zu diesen Daten agnostisch verhält, sie weder kennt noch kennen will und für ihre Verarbeitung auch keinerlei inhaltliche Verantwortung oder Haftung übernimmt.20

Zum anderen wurde der Anhang B des DPA-öS so abgeändert, dass bezogen auf die von der Diensterbringung betroffenen Personen und Kategorien personenbezogener Daten, die in M365 verarbeitet werden sollen, nicht mehr spezifische Kategorien betroffener Personen und Kategorien personenbezogener Daten aufgeführt werden, sondern, soweit der Kunde im Rahmen des DPA-öS über sie entscheidet, jeweils nur als Sammelkategorie. Zudem listet Anhang B des DPA-öS die von MS verarbeiteten Daten auf.

Die vertraglichen Bestimmungen zu den Geschäftstätigkeiten finden sich im DPA im Abschnitt „Datenschutzbestimmungen – Art der Datenverarbeitung; Eigentumsverhältnisse – Verarbeitung für Geschäftstätigkeiten, die durch die Bereitstellung der Produkte und Services an den Kunden veranlasst sind".

Die DSK-Arbeitsgruppe hält in ihrer Zusammenfassung fest, MS lasse sich „für bestimmte Verarbeitungen unzureichend eingegrenzte Rechte zu wenig konkretisierten Verarbeitungen der verarbeiteten personenbezogenen Daten einräumen […]. Es bleibt […] unklar, welche personenbezogenen Daten im Rahmen der von Microsoft so genannten ‚legitimen […] Geschäftstätigkeiten‘ verarbeitet werden."21 Auch die Rechtsgrundlage für die Überführung von im Auftrag verarbeiteten Daten in MS' Verantwortung sei unklar. Besondere Schwierigkeiten ergäben sich für öffentliche Stellen, da diese nicht auf Art. 6 Abs. 1 UAbs. 1 Buchst. f DS-GVO zurückgreifen könnten.22

Um die Datenverarbeitungen zu eigenen Geschäftstätigkeiten besser zu verstehen und beurteilen zu können, hat MS die Verarbeitungsschritte zu Geschäftstätigkeiten im Einzelnen ausführlich erläutert und Fragen des HBDI hierzu umfassend beantwortet.

Danach erfolgt die Verarbeitung zu Geschäftstätigkeiten von MS, soweit durch die Bereitstellung der Produkte und Services für den Kunden veranlasst, in vier Schritten, die nachfolgend nacheinander näher beschrieben werden. Im Einzelnen handelt es sich hierbei um die folgenden Schritte:

(1) Erhebung der Daten,

(2) Pseudonymisierung der Daten,

(3) Aggregation der pseudonymisierten Daten und

(4) Verarbeitung der pseudonymisierten, aggregierten (mithin für diesen Zweck anonymisierten) Daten.

Als Grundlage für die Datenverarbeitung zu Geschäftstätigkeiten dienen ausschließlich Daten ohne Nutzung oder Wiedergabe der Inhalte der vom Kunden hochgeladenen Informationen, die von MS im Rahmen der Bereitstellung der Dienste generiert oder erfasst (erhoben) werden („von MS generierte, abgeleitete oder gesammelte Daten“, wie z. B. Diagnosedaten oder systemgenerierte Protokolle, sog. Log-Daten). Diese Daten werden von MS in der Rolle als Auftragsverarbeiter erhoben und sind nach Aussage von MS sämtlich für die Dienstleistungserbringung gegenüber dem Kunden erforderlich. Es erfolgt ausschließlich eine Weiterverarbeitung dieser – im Rahmen der Auftragsverarbeitung „von MS generierten, abgeleiteten oder gesammelten“ – Daten zur Erfüllung der Geschäftstätigkeiten von MS. Insbesondere werden Inhaltsdaten der MS-Kunden nicht für Geschäftstätigkeiten von MS verarbeitet. MS verhält sich bezüglich der Daten seiner Kunden inhaltsagnostisch.23

Soweit „von MS generierte, abgeleitete oder gesammelte Daten" einen Personenbezug aufweisen, werden diese – bereits im Rahmen der Dienstleistungserbringung gegenüber dem Kunden (Auftragsverarbeitung) – durch Tokenisierung, Verschlüsselung oder Maskierung pseudonymisiert. MS führt diese Pseudonymisierung in seiner Rolle als Auftragsverarbeiter durch, um die Einhaltung der Grundsätze der Datenminimierung sowie Integrität und Vertraulichkeit zu fördern. Bei der Tokenisierung wird eine Unique ID (UID) vergeben, die die Identifikatoren (z. B. Nutzerkennung) in den personenbeziehbaren Daten ersetzen. Die Tokenisierung ist eines der häufigsten Verfahren, das von MS zur Pseudonymisierung personenbezogener Daten eingesetzt wird. Daten, die nicht mit der UID pseudonymisiert werden, werden verschlüsselt oder maskiert.

Für die Auswertung werden die pseudonymisierten Daten in einem weiteren Schritt aggregiert. Der von MS geschilderte Prozess der Aggregation der pseudonymisierten Daten erfolgt so, dass die resultierenden aggregierten Daten, die MS als R-Daten bezeichnet, nach dem gemeinsamen Verständnis von MS und HBDI aus den Gesprächen keinen Personenbezug und auch keine Personenbeziehbarkeit mehr aufweisen. Bei diesem Prozess handelt es sich um eine Verarbeitung, in deren Rahmen insbesondere auch keine Kopien der pseudonymisierten Daten erstellt werden. MS hat insoweit versichert, dass aus den aggregierten Daten keine

Rückschlüsse auf die ursprünglich „von MS generierten, abgeleiteten oder gesammelten Daten“ bzw. Personen möglich sind. Es handelt sich somit insgesamt nach dem von MS geschilderten Prozess um eine wirksame Anonymisierung durch Aggregation.

Die konkreten Zwecke, die mit der Nutzung der aus der Aggregation gewonnenen Daten verfolgt werden, können vom jeweiligen MS-Dienst abhängen. Zum Beispiel ist bei „SharePoint“ häufig die Ermittlung der aktuellen Speichernutzung zur Kapazitätsplanung relevant, während bei „MS Teams“ die Audio- und Video-Qualität auf Basis der aggregierten Daten für die Service-Qualität evaluiert wird.

Die aggregierten Daten werden nicht über den jeweiligen Zweck hinaus gespeichert (z. B. in einer Datenbank) und auch nicht für andere Zwecke genutzt. Vielmehr wird für jeden im konkreten Einzelfall verfolgten Zweck ein neuer Aggregationslauf durchgeführt. MS kann als Auftragsverarbeiter zwar auf die „von MS generierten, abgeleiteten oder gesammelten Daten“ zugreifen, aus denen (aggregierte) R-Daten generiert werden. Die aggregierten R-Daten sind jedoch als solche nicht auf die ursprünglichen „von MS generierten, abgeleiteten oder gesammelten Daten“ zurückführbar.

Die Grundprinzipien für die Aggregationsarten bauen auf den Leitlinien zu Anonymisierungstechniken der Artikel-29-Datenschutzgruppe von 2014 („Stellungnahme 5/2014 zu Anonymisierungstechniken", 0829/14/DE) auf.24 Diese Leitlinien wurden in die internen technischen Richtlinien von MS integriert. MS sichert zu, dass die Aggregationspraktiken den Leitlinien der Artikel-29-Datenschutzgruppe von 2014 entsprechen. Dabei ist die Aggregation eine von mehreren Optionen, um Daten zu anonymisieren.25

Beispiel Anonymisierung im Bereich der Entwicklung26

Welche Anonymisierungsart zur Anwendung gelangt, entscheidet für den Bereich der

Entwicklung – unter Berücksichtigung der zuvor genannten MS-Richtlinien, welche die Leitlinien zu Anonymisierungstechniken der Artikel-29-Datenschutzgruppe integrieren – das sog. Feature Team in Abstimmung mit dem Privacy Champ27 und vor dem Hintergrund der Anforderungen des jeweiligen Einzelfalls.28 Das Feature Team besteht aus Software-Entwicklern (und/oder Engineers), die für eine bestimmte Funktionalität in einem Software-Produkt (bspw. die Ribbons29 in MS Word) zuständig sind und diese entwickeln. Für ein Software-Produkt kann es eine Vielzahl von unterschiedlichen Feature Teams geben. Bei dem Privacy Champ handelt es sich um einen Entwickler, der eine monatliche Datenschutzschulung durchläuft, wohingegen alle anderen Entwickler jährlich eine Datenschutzschulung durchlaufen. Die Rolle des Privacy Champ unterstützt und sorgt dafür, dass die Feature Teams die internen Vorgaben (Richtlinien) einhalten.

Nur die Feature Teams aus dem Bereich der Entwicklung können Zugriff auf pseudonymisierte Daten erhalten und können hierfür Reportings (Aggregationen) erstellen. Wird eine bestimmte Art von Report (z. B. für die Rechnungsstellung oder andere Geschäftstätigkeiten) benötigt, muss dafür ein Antrag/Auftrag an das Feature Team erfolgen. Dieser wird dann überprüft. Ist die Anfrage berechtigt, wird eine Datenschutz-Folgenabschätzung durchgeführt und eine Report-Art entworfen. Sowohl der Antrag als auch die Report-Art durchlaufen sodann einen Datenschutzfreigabeprozess (Datenschutz-Review). Die Datenschutz-Reviews werden von der Datenschutz-Manager-Gruppe („Privacy Manager Group“) durchgeführt. Im Rahmen des Datenschutz-Reviews wird der geplante Report/die geplante Aggregation anhand der internen Richtlinien von MS bewertet und sichergestellt, dass eine Überprüfung und Genehmigung erfolgt. Es gibt insoweit einen umfassenden Prozess, den alle Reportings (Aggregationen) befolgen müssen. Sollte der Überprüfungsprozess ergeben, dass die internen technischen Richtlinien oder die Leitlinien zu Anonymisierungstechniken der Artikel-29-Datenschutzgruppe von 2014 nicht eingehalten wurden, führt dies zu Empfehlungen an das Feature Team, das diese zu implementieren hat. Identifiziert der Datenschutz-Review-Prozess Probleme, gibt es eine organisatorische Anordnung, dass diese vor dem Produktivbetrieb behoben werden müssen. Die Missachtung interner Prozesse kann dabei arbeitsrechtliche Konsequenzen nach sich ziehen.

Bei jeder Änderung eines Reportings (Aggregation) muss zudem überprüft werden, ob gegebenenfalls Anpassungen vorzunehmen sind. Losgelöst davon findet mindestens einmal jährlich eine Überprüfung statt.

Das Beispiel zeigt, dass jedes Verarbeitungsszenario einer umfassenden Datenschutzprüfung unterzogen wird. Neben den MS-seitig vorgesehenen Aggregationsverfahren ist es auch möglich, dass ein Feature Team eigene Verfahren entwickelt und anwendet.

Hierfür muss ebenfalls ein umfangreicher Review-Prozess durchlaufen werden, durch den sichergestellt wird, dass das Aggregationsverfahren bzw. der Anonymisierungsprozess den Vorgaben der Leitlinien zu Anonymisierungstechniken der Artikel-29-Datenschutzgruppe von 2014 und den technischen Richtlinien von MS entspricht.

Für den öffentlichen Bereich in Hessen hat MS die Passage „Verarbeitung für Geschäftstätigkeiten“ im DPA-öS wie folgt neu gefasst:

„Der Kunde weist Microsoft an, gegebenenfalls auch personenbezogene Daten zu aggregieren und Statistiken zu kalkulieren, um nicht-personenbezogene Daten für folgende Zwecke zu erstellen:

korrekte Abrechnung;

kundenspezifisches Accountmanagement;

interne Berichterstattung und Geschäftsmodellierung wie etwa Prognose, Umsatz, Kapazitätsplanung und Produktstrategie, um die Bereitstellung und

Wartung der Produkte und Services zu unterstützen; und

rechtlich erforderliche Finanzberichterstattung.

Diese Verarbeitung erfolgt in jedem Fall ohne auf den Inhalt von Kundendaten oder Professional Services-Daten zuzugreifen oder diese zu analysieren und beschränkt

auf die Erreichung der vorgenannten Zwecke.“

Die vertraglichen Bestimmungen zur Auftragsverarbeitung finden sich im DPA im

Abschnitt „Datenschutzbestimmungen – Verarbeitung personenbezogener Daten; DSGVO – Auftragsverarbeiter und Verantwortlicher – Rollen und

Verantwortlichkeiten“; „Art der Datenverarbeitung; „Eigentumsverhältnisse“ sowie „Datenübermittlung und Speicherort – Vertraulichkeitsverpflichtung des

Auftragsverarbeiters“ und in Anlage 1 unter „Relevante DSGVO-Verpflichtungen:

Artikel 5, 28, 32 und 33, Nr. 3 Buchst. a und Nr. 7“.

Die vertraglichen Bestimmungen zur Offenlegung personenbezogener Daten finden sich im Abschnitt „Datenschutzbestimmungen – Offenlegung verarbeiteter Daten“ und in Anhang C unter „Anfechtung von Anordnungen“.

Zum Themenkomplex „Weisungsbindung, Offenlegung verarbeiteter Daten, Erfüllung rechtlicher Verpflichtungen, CLOUD Act, FISA 702“ führt die DSK-Arbeitsgruppe aus, dass das DPA MS im Ergebnis umfangreiche Befugnisse vorbehalte.30 Mit der Regelung werde etwa das Weisungsrecht des Kunden in Bezug auf die Offenlegungen der im Auftrag verarbeiteten Daten eingeschränkt. Der Datenschutznachtrag erlaube die Offenlegung, wenn diese rechtlich vorgeschrieben oder im „Datenschutznachtrag“ beschrieben sei. Solche Offenlegungen seien nicht auf Weisungen des Verantwortlichen beschränkt, sodass sie vor dem Hintergrund des Art. 28 Abs. 3 UAbs. 1 Satz 2 Buchst. a DS-GVO nur zulässig seien, wenn sie sich auf Verpflichtungen aus dem Unions- oder mitgliedstaatlichen Recht, dem MS unterliege, beschränkten. Dies sei nicht der Fall, weshalb die Weisungsbindung durch das DPA nicht den gesetzlichen Mindestanforderungen gemäß Art. 28 Abs. 3 UAbs. 1 Satz 2 Buchst. a DS-GVO genüge. Auch behalte sich MS vertraglich weit reichende Offenlegungen vor, die im Falle ihrer Umsetzung nicht den in Art. 48 DS-GVO aufgestellten Anforderungen entsprächen.31

Aus dem DPA ergibt sich, dass MS nur nach den dokumentierten Weisungen des Kunden handelt.32 Für Datenverarbeitungen im Anwendungsbereich der DS-GVO verpflichtet sich MS im Anhang C zudem zu zusätzlichen Schutzmaßnahmen.33 Beispielhaft zu nennen sind hier die „Anfechtung von Anordnungen“ zur Offenlegung personenbezogener Daten und „Änderungsmitteilungen“ über Änderungen von Rechtsvorschriften, die Auswirkungen auf die in Anlage C oder in den Standardvertragsklauseln vorgesehenen Zusicherungen und Verpflichtungen haben.

Aus dem DPA ergibt sich weiterhin, dass MS personenbezogene Daten grundsätzlich nicht offenlegt oder zugänglich macht. Ausnahmen liegen jedoch vor, wenn (1) ein Kunde die Offenlegung anweist, (2) das DPA die Offenlegung erlaubt oder (3) die Offenlegung gesetzlich vorgeschrieben ist. Schließlich ist in diesem Zusammenhang Anlage 1 des DPA zu erwähnen. MS erkennt hierin ausdrücklich die Verpflichtungen nach der DS-GVO an und nimmt Bezug auf „das Recht der Union oder des

Mitgliedstaats, dem Microsoft unterliegt“.

MS stellt insoweit klar, dass im Geltungsbereich der DS-GVO gesetzliche

Offenlegungen von Daten nur nach den Bestimmungen des Unionsrechts oder des

Rechts eines Mitgliedstaates zulässig sind.34

Das DPA-öS sagt nunmehr35 aus, dass die Ausübung gesetzlicher Weisungsrechte nicht beschränkt ist, soweit dies den vereinbarten Leistungsumfang nicht verändert und dass MS die DS-GVO36 einhält, auch wenn MS durch ausländische Behörden zu einem Handeln, Dulden oder Unterlassen verpflichtet wird und dadurch gegen seine Pflichten aus dem Auftragsverarbeitungsvertrag und der DS-GVO verstoßen würde.

MS verpflichtet sich in Anlage 1 zum DPA-öS zudem, personenbezogene Daten nur auf dokumentierte Anweisung des Kunden zu verarbeiten. Um Missverständnisse zu vermeiden, war MS bereit, für öffentliche Stellen mit Sitz in Hessen im Rahmen des

DPA-öS unter der Überschrift „Auftragsverarbeiter und Verantwortlicher – Rollen und

Verantwortlichkeiten“ in der folgenden Textpassage

„Der Kunde stimmt zu, dass der Kundenvertrag (einschließlich der DPA-Bestimmungen und aller anwendbaren Aktualisierungen) zusammen mit der Produktdokumentation und der Verwendung und der Konfiguration der Features der Produkte durch den Kunden die vollständigen und dokumentierten Weisungen des Kunden gegenüber Microsoft in Bezug auf die Verarbeitung personenbezogener Daten oder die Dokumentation der Professional Services und die Nutzung der Professional Services durch den Kunden darstellen.“ die Worte „Verwendung und“ zu streichen.

Mit dieser Streichung wird klargestellt, dass zum einen eine Verwendung zum Zeitpunkt der Konfiguration noch nicht stattfindet. Zum anderen kann eine Verwendung von M365 durch einen beliebigen Mitarbeiter nicht als autorisierte Weisung interpretiert werden.36

Die vertraglichen Bestimmungen zu den technischen und organisatorischen

Maßnahmen finden sich im DPA im Abschnitt „Datenschutzbestimmungen – Datensicherheit – Sicherheitsverfahren und Sicherheitsrichtlinien“ sowie in den Unterabschnitten „Datenverschlüsselung“ und „Datenzugriff“. Außerdem finden sich vertragliche Bestimmungen im Anhang A und Anlage 1 im Abschnitt „Relevante DSGVO-Verpflichtungen: Artikel 5, 28, 32 und 33“, Nr. 3 Buchst. c und Nr. 5 ff.

Detailinformationen zu den technischen und organisatorischen Maßnahmen stellt MS unter https://www.microsoft.com/de-de/security bereit.

Zum Kritikpunkt „Umsetzung technischer und organisatorischer Maßnahmen“ stellte die DSK-Arbeitsgruppe fest, dass das geprüfte DPA Ergänzungen zu den technischorganisatorischen Maßnahmen enthält.37 Für bestimmte beschränkte Datenkategorien

(nämlich Kundendaten in „Core-Onlinediensten“ und nunmehr auch „Professional Services-Daten“) bestünden Garantie- und Datensicherheitsmaßnahmen. Zudem habe MS dargelegt, dass es Interessierten nach einer Anmeldung Zugang zur Website servicetrust.microsoft.com („Service Trust Portal“), unter der Informationen über die durchgeführten technisch-organisatorischen Maßnahmen anbiete. Es blieben jedoch

Rechtsunsicherheiten, da die Garantien über „Sicherheitsmaßnahmen“ formal nur eine Teilmenge der vertragsgegenständlichen personenbezogenen Daten, nämlich „Kundendaten“ in „Core-Onlinediensten“ und „Professional Service-Daten“, erfassten.

Die HBDI stellte hierzu bereits während der Gespräche im Sommer 2024 fest, dass der Auftragsverarbeiter nach Art. 28 Abs. 3 Buchst. c und f DS-GVO alle gemäß Art. 32 DS-GVO erforderlichen Maßnahmen ergreifen und den Verantwortlichen (Kunden) bei der Einhaltung der in den Art. 32 bis 36 DS-GVO genannten Pflichten unterstützen muss. Für die Beurteilung der Sicherheit der Verarbeitung ist nach Art. 32 Abs. 1 DSGVO u. a. der Stand der Technik (und nicht davon abweichende „branchenübliche

Standards“ oder nicht davon abweichende „Verfahren nach Branchenstandard“, wie z. B. in Anhang A und an anderer Stelle erwähnt) zu berücksichtigen.

MS hat klargestellt und in Anhang 1 auch festgehalten, dass die übergeordnete Prämisse besteht, dass die Anforderungen des Art. 32 DS-GVO umfassend und für sämtliche Verarbeitungsvorgänge eingehalten werden. Die Verwendung der Begriffe

„branchenübliche Systeme“ oder „branchenübliche Prozesse“ führen hierbei zu keinem im Verhältnis zu dem nach Art. 32 DS-GVO geforderten „Stand der Technik“ niedrigerem Schutzniveau. Vielmehr stellt der Stand der Technik eine untere Grenze dar, die durch die Umsetzung der Maßnahmen niemals unterschritten wird. MS verpflichtet sich zusammenfassend, alle notwendigen Maßnahmen im Sinne des Art. 32 DS-GVO zu treffen. Außerdem unterstützt MS Kunden bei der Umsetzung eigener Maßnahmen und bei der Einhaltung ihrer Rechenschaftspflicht. Hierzu stellt MS u.a. umfassende Informationen über ergriffene Maßnahmen zur Gewährleistung der Sicherheit der Verarbeitung personenbezogener Daten gemäß Art. 32 DS-GVO zur Verfügung, die insbesondere geeignet sind, hierauf aufbauend eigene abgestimmte Maßnahmen zu ergreifen.

Die vertraglichen Bestimmungen zur Löschung und Rückgabe von Daten finden sich im DPA im Abschnitt „Datenschutzbestimmungen – Speicherung und Löschung von

Daten“ sowie im Anhang A unter „Physische und umgebungsbezogene Sicherheit“ und Anlage 1 unter „Relevante DSGVO-Verpflichtungen: Artikel 5, 28, 32 und 33, Nr. 3 Buchst. g“.

Detailinformationen zur Löschung von Daten sämtlicher Datenkategorien stellt MS unter https://learn.microsoft.com/de-de/compliance/assurance/assurance-dataretention-deletion-and-destruction-overview bereit.

Zum fünften Kritikpunkt zur „Löschung und Rückgabe personenbezogener Daten“ hat die DSK-Arbeitsgruppe festgestellt, die Ausgestaltung der Rückgabe- und

Löschverpflichtung im DPA genüge nicht in jedem Fall den gesetzlichen Anforderungen des Art. 28 Abs. 3 UAbs. 1 Satz 2 Buchst. g DS-GVO.38 Verantwortliche könnten wegen der Unklarheit der Regelungen ihrer Rechenschaftspflicht nach Art. 5 Abs. 2 i. V. m. Art. 5 Abs. 1 Buchst. a DS-GVO nicht nachkommen.

MS sichert ausdrücklich zu, dass der Kunde alle im Rahmen der Auftragsverarbeitung verarbeiteten personenbezogenen Daten jederzeit nach Maßgabe des jeweils geltenden DPA löschen kann. Dies gilt auch nach Abschluss der Vertragsbeziehung. Der HBDI stellte fest, dass aufgrund der Zusicherung von MS davon auszugehen ist, dass die Anforderung des Art. 28 Abs. 3 UAbs. 1 Buchst. g DS-GVO erfüllt werden kann. Die geführten Gespräche wurden sodann genutzt, um sich das Verfahren der Löschung von MS näher beschreiben zu lassen.

MS setzt seine vertraglichen Verpflichtungen und die gesetzlichen Anforderungen aus der DS-GVO in technischen Richtlinien um. Diese Richtlinien enthalten Abschnitte über die Aufbewahrung der verschiedenen Datenkategorien, die MS im Auftrag verarbeitet. Die Löschung von Kundendaten und „von MS generierten, abgeleiteten und gesammelten Daten“ erfolgt kundenseitig oder systemseitig aufgrund automatisiert

umgesetzter Löschfristen. Hierzu stehen dem Kunden unterschiedliche Tools zur Verfügung, die das Auffinden und Löschen von Daten unterstützen.

Sämtliche gespeicherte Kundendaten können jederzeit manuell gelöscht werden oder werden automatisiert durch Ablauf des Abonnements von M365 gelöscht, sofern MS nicht zur Aufbewahrung autorisiert ist.39 Kunden, Nutzende eines Benutzeraccounts von M365 (z. B. Mitarbeiter) und Kundenadministratoren können Inhaltsdaten in diesem Rahmen jederzeit manuell löschen (Active Deletion). Die Ausgestaltung der jeweiligen Löschfunktion und des zugehörigen Löschprozesses richtet sich nach dem konkreten Typ der jeweiligen Daten (z. B. Nachrichten, E-Mails, Kalendereinträge) und dem Dienst, in dessen Kontext die Daten gelöscht werden. Konkret betrachtet wurde dies am Beispiel von Dateien im Kontext des Dienstes M365Office.

Beispiel M365Office40

Wenn ein Kunde eine Datei manuell löscht, wird diese zuerst in einen Papierkorb des Nutzers (Recovery Bin) verschoben, sofern der jeweilige Dienst das vorsieht und ggf. von Kunden entsprechend konfiguriert wurde. Dateien können aus diesem wiederhergestellt werden. Nach einer vorgegebenen oder vom Kunden konfigurierten Frist, verlängert um eine standardmäßige System-Aufbewahrungsfrist von maximal 30 Tagen, werden die Daten vollständig gelöscht, sodass eine Wiederherstellung spätestens nach Ablauf dieser Frist nicht mehr möglich ist. Der Kunde kann den Benutzeraccount so konfigurieren, dass eine Löschung auf verschiedenen Ebenen (Layer) erfolgt. Hier bleibt eine Wiederherstellung bis zur endgültigen Löschung auf der letzten Ebene (Layer) möglich. Die Zeitdauer, wie lange eine Datei in den verschiedenen Papierkörben vorgehalten wird, kann vom Kunden konfiguriert werden. Solange sich eine Datei in einem der Papierkörbe befindet, kann die Datei wiederhergestellt werden. Erst wenn sie aus (allen) Papierkörben gelöscht wurde, wird die Löschung tatsächlich durchgeführt (Hard Delete). Es ist möglich, dass die Löschung aus dem Papierkorb des Kunden nicht der letzte Schritt vor der tatsächlichen

Löschung ist. Bei einer entsprechenden Konfiguration kann sich die Datei noch in einem für Administratoren zugänglichen Papierkorb befinden.

Vor der Löschung besteht für Kunden die Möglichkeit, alle (personenbezogenen) Daten zu identifizieren, die in den verschiedenen Anwendungen von M365 (wie z. B. in Outlook und OneDrive) gespeichert sind. Dies kann z. B. durch die Nutzung von Such- und Discovery-Tools (wie dem eDiscovery-Tool41 für die Inhaltssuche) erfolgen. Kunden können für die Inhaltssuche daneben auch das Purview Compliance-Portal42 von MS verwenden, um nach Daten zu suchen. Für die Löschung von Daten kann der Kunde Daten entweder manuell löschen oder andere Tools wie zum Beispiel das eDiscovery-Tool verwenden. Bei der Benutzung des eDiscovery-Tools kann angegeben werden, welche Art von Löschung erfolgen soll.

Auch eine vollständige Löschung ist möglich.

Wenn ein Kunde das Abonnement der M365-Dienste beendet oder nicht verlängert, werden die Inhaltsdaten 90 Tage lang in einem eingeschränkten Funktionskonto aufbewahrt, damit Kunden, die ihre Inhaltsdaten nicht rechtzeitig vor Vertragsende extrahiert oder gelöscht haben, diese noch extrahieren können und ein ungewollter Datenverlust vermieden wird. Das Recht des Kunden, jederzeit die Löschung der gespeicherten Inhaltsdaten vorzunehmen, bleibt hiervon unberührt. Nach Ablauf der 90 Tage werden die Inhaltsdaten und die in den Onlinediensten gespeicherten personenbezogenen Daten innerhalb weiterer 90 Tage sequentiell gelöscht, es sei denn, MS ist zur Aufbewahrung autorisiert. Eine vollständige Löschung (Passive Deletion) erfolgt somit spätestens nach 180 Tagen.

Sequentielle Löschung bedeutet, dass die Dienste die Löschung in einer bestimmten Reihenfolge vornehmen. Generell verwalten die Dienste Verweise (Links) auf die spezifischen Inhalte der Daten, die selbst ggf. mehrfach redundant auf unterschiedlichen Servern oder Speichern vorgehalten werden. Beim Löschen einer

Datei wird normalerweise als erstes dieser Verweis (Link) gelöscht (Soft Delete). Danach werden die Daten der Datei aktiv und gezielt überschrieben (Hard Delete). Dies geschieht innerhalb von 30 Tagen nach dem Soft-Delete. Der genaue Zeitpunkt des Übergangs vom Soft Delete zum Hard Delete ist für den Kunden (Benutzer) nicht

erkennbar, da die Verbindung (Link) zwischen dem Account und dem Kundendatum im Rahmen des Soft-Delete bereits vorab entfernt wurde.

Grundsätzlich werden „von MS generierte, abgeleitete und gesammelte Daten“ nach 18 Monaten automatisch gelöscht. Kürzere Löschfristen werden angewendet, wenn es keinen weiteren Verwendungszweck mehr für die Daten gibt. Zudem ist eine kundenseitige Löschung von generierten, abgeleiteten und gesammelten Daten denkbar, sofern MS nicht zur Aufbewahrung autorisiert ist. Eine Löschung von generierten, abgeleiteten und gesammelten Daten kann der Kunde zwar nicht selbst vornehmen, er kann aber einen entsprechenden Löschantrag stellen. „Von MS generierte, abgeleitete und gesammelte Daten“ werden dann in der Regel innerhalb von 30 Tagen gelöscht.

Obwohl die meisten „von MS generierten, abgeleiteten und gesammelten Daten“ eines Nutzenden bei der Löschung eines Benutzerkontos ebenfalls gelöscht werden, bleiben einige Daten erhalten, um die Konsistenz und Integrität der entsprechenden Protokolle zu schützen (z. B. bei Sicherheitsprotokollen).43 Die verbleibenden Log-Daten können nach der Löschung des Kontos aber nicht mehr zum Nutzenden zurückverfolgt werden, da die betroffenen Daten ehemalige Identifikatoren enthalten, zu denen es nach der Löschung des zugehörigen Benutzeraccounts keinen Bezugspunkt mehr gibt.

Bei R-Daten handelt es sich um anonymisierte Daten, die nicht mehr in der Sphäre des Kunden liegen. Hier besteht keine Möglichkeit der Löschung durch den Kunden. R-Daten werden gelöscht, wenn der spezifische Zweck der Generierung erreicht wurde.

Kunden können durch die Audit-Logs Einblick in die Nutzung der Dienste nehmen und damit sicherstellen (bspw. bei einer Löschaufforderung gem. Art. 17 DS-GVO nachweisen), dass Daten wirklich gelöscht sind. Insbesondere, wenn ein BenutzerObjekt (Benutzer-Account) gelöscht wird, gibt es eine Vielzahl von Warnungen und Hinweisen, die im Audit-Log nachvollzogen werden können.

Bei M365 gibt es kein standardmäßiges dediziertes Backup. Ein reguläres Backup muss durch einen Kunden eigenständig vorgehalten werden oder als dedizierter Dienst

von MS bestellt werden. Daten werden redundant in der Cloud gespeichert. Für bestehende Dateien, die im Dienst gespeichert sind, repliziert MS diese Dateien und bewahrt einen „Versionsverlauf“ auf, der es den Benutzern ermöglicht, zu früheren Versionen zurückzukehren.

Die vertraglichen Bestimmungen zum Einsatz von Unterauftragsverarbeitern durch MS finden sich im DPA im Abschnitt „Datenschutzbestimmungen – Hinweise und Kontrollen beim Einsatz von Unterauftragsverarbeitern“ und Anhang C unter Nr. 6. Die Auflistung der Unterauftragsverarbeiter findet sich im MS Service Trust Center, abzurufen unter: https://www.microsoft.com/de-de/trust-center/privacy/data-access.

Informationen zum Prozess der Publikation von neuen oder ersetzten Auftragsverarbeitern stellt MS unter https://servicetrust.microsoft.com/DocumentPage/7a132d0029c2-4d26-b0f5-486923c41223 bereit.

Hinsichtlich des sechsten Kritikpunkts, der Bekanntgabe des Einsatzes von Unterauftragsverarbeitern, versteht die DSK-Arbeitsgruppe Art. 28 Abs. 2 DS-GVO dahingehend, dass die Information des Verantwortlichen „über jede beabsichtigte Änderung in Bezug auf die Hinzuziehung oder die Ersetzung anderer

Auftragsverarbeiter“ die konkret beabsichtigte Änderung enthalten müsse und nicht nur den allgemeinen Hinweis, dass Änderungen geplant seien.44 Das von MS bereitgestellte Muster einer Benachrichtigungs-E-Mail enthalte nur eine Information über geplante Änderungen, aber nicht die konkret geplanten Änderungen. Die der DSK-Arbeitsgruppe vorgestellte Liste über Unterauftragsverhältnisse unterscheide zudem bislang im Wesentlichen danach, für welchen Dienst bzw. welche Funktionalität

Unterauftragnehmer eingesetzt seien, benenne deren Sitz und die ihnen zugänglichen Datenkategorien. Im Vergleich dazu sähen die von der EU-Kommission bereitgestellten Standardvertragsklauseln deutlich detailliertere Angaben über Namen, Anschrift und Kontaktperson des Unterauftragsverarbeiters sowie eine Beschreibung der jeweiligen Verarbeitung vor, die eine klare Abgrenzung der Verantwortlichkeiten mehrerer eingesetzter Unterauftragsverarbeiter erlaubten. MS hat seit der Bewertung durch die DSK-Arbeitsgruppe die Bandbreite an über Auftragsverarbeiter zur Verfügung gestellten Informationen erweitert.

Der HBDI stellte im August 2024 fest, dass MS mit 47 Unterauftragsverarbeitern zusammenarbeitet. Gemessen an der Größe des Unternehmens handelt es sich somit um eine relativ geringe Anzahl an Unterauftragsverarbeitern. Änderungen der

Unterauftragsverhältnisse erfolgen – aufgrund der hiermit einhergehenden Aufwände – selten, sodass der Prozess des Monitorings der Änderungen an den Unterauftragsverarbeitern mit vertretbarem Aufwand möglich erscheint. MS unterscheidet zwischen drei Kategorien von Unterauftragsverarbeitern: (1) solche, die Teile der Technologie für die MS Clouddienste bereitstellen (Anzahl 7), (2) solche, die unterstützende Dienste anbieten (Anzahl 5), und (3) solche, die Vertragspersonal zur Verfügung stellen (Anzahl 35).45 Für jeden Unterauftragsverarbeiter werden detaillierte Informationen bereitgestellt, einschließlich Geschäftsadresse, DnB-Nummer und Mutterkonzern. Der Wechsel oder das Hinzutreten eines Unterauftragsverarbeiters wird durch ein Update der MS Online Services-Unterauftragsverarbeiterliste bekannt gegeben.

Sofern ein Unterauftragsverarbeiter im Zusammenhang mit der Verarbeitung von Kundendaten steht, verpflichtet sich MS im DPA, die entsprechenden Informationen mit einer Vorlaufzeit von sechs Monaten bereitzustellen; für sonstige personenbezogene Daten beträgt die Vorlaufzeit 30 Tage. Dies gibt dem Kunden Zeit, um dem Einsatz des Unterauftragsverarbeiters zu widersprechen oder geeignete Maßnahmen zu ergreifen.

Die Liste der Unterauftragsverarbeiter wird durch MS stets aktuell gehalten. Änderungen der Unterauftragsverarbeiter werden am Ende der Liste unter dem Punkt

„Summary of Changes“ aufgeführt. Die Änderungen können auch über das Service Trust Portal46 eingesehen werden.

Sofern der Kunde der Verarbeitung seiner Daten durch einen neuen Unterauftragsverarbeiter nicht zustimmt, wird im DPA dem Kunden vertraglich das Recht eingeräumt, den betroffenen Onlinedienst jeweils ohne Strafe oder Kündigungsgebühr zu beenden oder das betroffene Softwareprodukt zu kündigen, indem er vor dem Ablauf der entsprechenden Benachrichtigungsfrist eine schriftliche Kündigung einreicht.

Neben den bereits zuvor getroffenen Feststellungen weist MS ergänzend darauf hin, dass MS beim Einsatz von Unterauftragsverarbeitern dafür Sorge trage, dass deren sicherer Einsatz im Einklang mit dem DPA und der DS-GVO gewährleistet sei. MS verpflichtet sich im DPA, beim Einsatz von Unterauftragsverarbeitern mittels schriftlichen Vertrags mit diesen sicherzustellen, dass diese mindestens das Datenschutzniveau bieten, das im DPA von MS verlangt wird. MS stellt darüber hinaus nach Art. 28 Abs. 4 Satz 2 DS-GVO sicher, dass MS weiterhin für die Einhaltung der Pflichten aus dem DPA verantwortlich ist.

Die vertraglichen Bestimmungen zu Drittlandübermittlungen finden sich im DPA im

Abschnitt „Datenschutzbestimmungen – Datenübermittlungen und Speicherort – Datenübermittlungen“.

In ihrem Bericht vom November 2022 kritisierte die DSK-Arbeitsgruppe zum siebten

Kritikpunkt „Drittlandübermittlungen“, dass die Nutzung von M365 ohne Übermittlungen personenbezogener Daten in die USA nicht möglich sei, dies aber gegen das Urteil des EuGH zu Schrems II47 und die Empfehlungen 01/2020 des Europäischen Datenschutzausschusses (EDSA)48 verstoßen könne.49

Gemäß Unterabschnitt „Datenübermittlungen“ des DPA beauftragt der Kunde MS, personenbezogene Daten in Länder zu übermitteln, in denen MS oder Unterauftragsverarbeiter tätig sind. Außerdem speichert und verarbeitet MS gemäß

Abschnitt „Speicherorte von Kundendaten“, Absatz 2, für die „EU-DatengrenzenOnlinedienste“ Kundendaten und personenbezogene Daten innerhalb der

Europäischen Union „wie in den Produktbestimmungen beschrieben“. Die EU-Data Boundary erstreckt sich jedoch nicht vollumfänglich auf den technischen Support

(Professional Services), sodass es in diesen Fällen zu Datenübermittlungen in Drittländer, für die die Europäische Kommission kein angemessenes Datenschutzniveau anerkannt hat, kommen kann.

Nach Aussagen von MS wird die Frage der „Datenübermittlungen in Drittstaaten“ aufgrund der Datenverarbeitung innerhalb der EU-Data Boundary und des Lock BoxProzesses für den Fall des technischen Supports nur einen äußerst geringen Teil von personenbezogenen Datenverarbeitungen betreffen. Der Lock Box-Prozess beschreibt einen internen Prozess, nach dem ein Zugriff eines Mitarbeiters von MS auf

Kundendaten in Produktivumgebungen im Supportfall durch die MS-interne Hierarchie freigegeben wird. Die Freigabe erfolgt aufgrund eines Antrags durch den Mitarbeiter von MS, der von einem Manager von MS geprüft wird und abgelehnt oder genehmigt werden kann. Zudem werden alle Aktionen des Supports protokolliert.

Bei der Customer Lock Box findet ein dem Lock Box-Prozess vorgelagerter Prozess statt. Im Rahmen dieses vorgelagerten Prozesses erhält der Kunde zusätzlich die Möglichkeit, den Antrag seinerseits zu genehmigen oder abzulehnen. Vom Lock BoxProzess ausgenommen sind grundsätzlich automatisierte Verarbeitungen, bspw.

Indexierung und Schad-Software-Scans.

Der HBDI legt seiner Bewertung folgendes Verständnis zugrunde: Aufgrund der EUData Boundary50 finden seit dem 1. Januar 2024 Datenverarbeitungen außerhalb der EU/des EWR nur in wenigen Fällen statt, insbesondere:

Vom Kunden initiierte Datenübermittlungen in Drittländer,

Professional Services-Daten für Support und Beratung,

Sicherheitsmaßnahmen zum Schutz vor globalen Bedrohungen der Cybersicherheit und Informationen über Sicherheitsbedrohungen (MS Threat Intelligence),

Verzeichnisdaten (MS Entra Directory, vormals Azure Active Directory),

Netzwerk-Transit zur Aufrechterhaltung der Routing-Ausfallsicherheit,

Qualität und Management von Diensten und Plattformen.

Seit der Feststellung der DSK haben sich die politischen und rechtlichen Grundlagen verändert. Für Datenübermittlungen in die USA hat die Europäische Kommission den Angemessenheitsbeschluss für das EU-US Data Privacy Framework (EU-US DPF) angenommen.51 Sie kommt darin zu dem Schluss, dass die USA ein angemessenes Schutzniveau für personenbezogene Daten gewährleisten. Seit der Annahme des Angemessenheitsbeschlusses können wieder personenbezogene Daten aus der EU in die USA übermittelt werden, ohne dass weitere Übermittlungsinstrumente oder

zusätzliche Maßnahmen erforderlich sind. Dies gilt jedoch nur, sofern der jeweilige USDatenempfänger auch unter dem EU-US DPF beim US Department of Commerce zertifiziert ist. Dies müssen Datenexporteure in der EU vorab prüfen. Das US Department of Commerce veröffentlicht eine entsprechende Liste. MS ist nach dem

EU-US DPF zertifiziert und zur Übermittlung von „HR und Non-HR Data“ berechtigt.52

Als zusätzliches Instrument zur Legitimation des Drittstaatentransfers hat MS innerhalb seiner Unternehmensgruppe sowie mit seinen Unterauftragsverarbeitern zudem Standardvertragsklauseln gemäß der Entscheidung 2021/914/EU Modul 3 abgeschlossen.53

Der Abschluss der Standardvertragsklauseln dient einerseits als zusätzliche Sicherheitsmaßnahme für den Fall des Wegfalls des EU-US DPF und ist zudem erforderlich, da MS – wie zuvor dargestellt – auch Mitarbeiter und Unterauftragsverarbeiter in Drittstaaten ohne ein der DS-GVO entsprechendes, angemessenes Datenschutzniveau (z. B. Indien) beschäftigt.

Für die Datenübermittlung in Drittländer sowie an nicht nach dem EU-US DPF zertifizierte US-Unternehmen gelten die Anforderungen und Prüfpflichten aus dem sog. „Schrems II“-Urteil des EuGH und die zugehörigen Empfehlungen 01/2020 des Europäischen Datenschutzausschusses weiter fort.54

Nachfolgend werden die rechtlichen Erwägungen zu Art. 28 DS-GVO, die der HBDI seiner Bewertung unter Berücksichtigung der Kritikpunkte der DSK zugrunde gelegt hat, zusammengefasst.

Nach Art. 4 Nr. 7 DS-GVO ist Verantwortlicher die natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle, die allein oder gemeinsam mit anderen über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten entscheidet.55 Maßgeblich für die Bestimmung des Verantwortlichen ist also, wer die Entscheidungsgewalt über Zwecke und Mittel der Verarbeitung hat.

Auftragsverarbeiter ist nach Art. 4 Nr. 8 DS-GVO eine natürliche oder juristische Person, Behörde, Einrichtung oder andere Stelle, die personenbezogene Daten im Auftrag des Verantwortlichen verarbeitet.56 Der Auftragsverarbeiter agiert im Verhältnis zum Verantwortlichen wie ein „verlängerter Arm“.57

MS bietet seinen Kunden mit M365 einen cloudbasierten Abonnementdienst, der verschiedene Anwendungen umfasst, wie z. B. Office-Anwendungen (Word, Excel, PowerPoint, Outlook), Exchange Online (E-Mail/Kalender), MS Teams (Chat, Video, Telefonie), Sharepoint Online (Intranet und Dokumentenmanagement) und OneDrive for Business (Cloud-Speicher).58 MS agiert hierbei je nach tatsächlicher Ausgestaltung des Verhältnisses als Auftragsverarbeiter, während die Kunden, die die von MS bereitgestellten Clouddienste nutzen, Verantwortliche sind.59 Im Folgenden wird davon ausgegangen, dass der Kunde Verantwortlicher und MS Auftragsverarbeiter ist.

Nach Art. 5 Abs. 2 DS-GVO ist der Verantwortliche für die Einhaltung der Grundsätze für die Verarbeitung personenbezogener Daten rechenschafts- und nachweispflichtig. Alle den Grundsätzen des Art. 5 Abs. 1 DS-GVO nachfolgenden materiellen Bestimmungen der DS-GVO sind auf die Umsetzung dieser Grundsätze ausgerichtet.60 Der Verantwortliche ist somit primärer Normadressat der DS-GVO. Er trägt (weit überwiegend) die Beweislast dafür, dass die Vorschriften der DS-GVO eingehalten werden.61

Zu den Pflichten des Verantwortlichen zählen etwa das Führen des Verzeichnisses von Verarbeitungstätigkeiten nach Art. 30 DS-GVO, die Gewährleistung des

Datenschutzes durch Technikgestaltung gem. Art 25 DS-GVO, die Gewährleistung der

Sicherheit der Verarbeitung nach Art. 32 DS-GVO und die Durchführung der Datenschutzfolgenabschätzung unter den Voraussetzungen des Art. 35 DS-GVO.

An den Pflichten des Verantwortlichen ändert sich auch dann nichts, wenn sich der Verantwortliche zur Durchführung von Verarbeitungsverfahren eines Auftragsverarbeiters – wie z. B. im Fall der Nutzung von M365-Clouddiensten – bedient. Dies verdeutlicht etwa Art. 28 Abs. 1 DS-GVO, wonach der Verantwortliche nur mit Auftragsverarbeitern zusammenarbeiten darf, die hinreichende Garantien dafür bieten, dass geeignete technische und organisatorische Maßnahmen so durchgeführt werden, dass die Verarbeitung im Einklang mit den Anforderungen der DS-GVO erfolgt und den Schutz der Rechte der betroffenen Person gewährleistet.

Auch beim Einsatz von Auftragsverarbeitern muss der Verantwortliche das durch die DS-GVO garantierte Schutzniveau wahren und die ihm nach der DS-GVO obliegenden Pflichten erfüllen.62 Um dieses Schutzniveau bei der Zusammenarbeit mit einem

Auftragsverarbeiter zu garantieren, sieht Art. 28 DS-GVO als Regelfall den Abschluss

„Microsoft-Onlinedienste“ – Zusammenfassung der Bewertung der aktuellen Vereinbarung zur

Auftragsverarbeitung, https://datenschutzkonferenzonline.de/media/dskb/2022_24_11_festlegung_MS365_zusammenfassung.pdf, Seite 1 f.

eines Auftragsverarbeitungsvertrags vor, der den in Art. 28 Abs. 3 DS-GVO näher beschriebenen Anforderungen entsprechen muss.63

Soweit die Verarbeitung personenbezogener Daten aufgrund eines Auftragsverarbeitungsvertrags erfolgt (Art. 28 Abs. 3 UAbs. 1 Satz 1 1. HS DS-GVO), legt

Art. 28 Abs. 3 Satz 2 DS-GVO die Mindestanforderungen an den

Auftragsverarbeitungsvertrag fest. Der Auftragsverarbeitungsvertrag sieht nach Art. 28 Abs. 3 UAbs. 1 Satz 2 DS-GVO insbesondere vor, dass64

der Auftragsverarbeiter personenbezogene Daten nur auf dokumentierte Weisung des Verantwortlichen verarbeiten darf, auch in Bezug auf die Übermittlung personenbezogener Daten an ein Drittland oder eine internationale Organisation, sofern er nicht durch das Recht der Union oder der Mitgliedstaaten, dem der Auftragsverarbeiter unterliegt, zur Verarbeitung verpflichtet ist,

der Auftragsverarbeitungsvertrag korrespondierende Vertraulichkeits- und Verschwiegenheitsverpflichtungen enthält, sofern die zur Verarbeitung der personenbezogenen Daten befugten Personen nicht ohnehin einer angemessenen gesetzlichen Verschwiegenheitspflicht unterliegen,

die Bedingungen zum Einsatz weiterer Unterauftragnehmer eingehalten sind,

der Auftragsverarbeiter den Verantwortlichen nach Möglichkeit mit geeigneten technischen und organisatorischen Maßnahmen dabei unterstützt, seiner Pflicht zur Beantwortung von Anträgen auf Wahrnehmung der Rechte der betroffenen Person nachzukommen und die Einhaltung der

Datenschutzvorschriften sicherzustellen,

der Auftragsverarbeiter den Verantwortlichen unter Berücksichtigung der Art der Verarbeitung und der ihm zur Verfügung stehenden Informationen bei der

Einhaltung der in den Art. 32 bis 36 DS-GVO genannten Pflichten unterstützt,

der Auftragsverarbeiter alle personenbezogenen Daten entweder löschen oder an den Verantwortlichen zurückgeben muss, sobald die Auftragsverarbeitung

beendet ist, sofern nicht eine Verpflichtung zur Speicherung der personenbezogenen Daten besteht,

dem Verantwortlichen alle erforderlichen Informationen zum Nachweis der Einhaltung der in diesem Artikel niedergelegten Pflichten zur Verfügung gestellt werden und Überprüfungen – einschließlich Inspektionen –, die vom Verantwortlichen oder einem anderen von diesem beauftragten Prüfer durchgeführt werden, ermöglicht und dazu beitragen wird.

Bei der Prüfung der nach Art. 28 Abs. 3 DS-GVO zu schließenden

Auftragsverarbeitungsverträge ist somit besonders in den Blick zu nehmen, ob der Verantwortliche hierauf aufbauend seinen nach der DS-GVO obliegenden Pflichten (z. B. der Pflicht zur transparenten Information nach Art. 12 ff. DS-GVO oder zur Gewährleistung der Sicherheit der Verarbeitung nach Art. 32 DS-GVO) nachkommen kann.65

Dies vorweggestellt gelangt der HBDI bezüglich der Kritikpunkte der DSK im Einzelnen zu folgender Rechtsauffassung:

Nach Art. 28 Abs. 3 UAbs. 1 Satz 1 DS-GVO erfolgt die Verarbeitung auf der Grundlage eines Vertrags, der den Auftragsverarbeiter in Bezug auf den Verantwortlichen bindet und in dem:

Gegenstand und Dauer der Verarbeitung,

Art und Zweck der Verarbeitung,

Art der personenbezogenen Daten,

Kategorien betroffener Personen und die

Pflichten und Rechte des Verantwortlichen festgelegt sind.

Insbesondere die Wendung „Beschreibung von Art und Zweck der Verarbeitung, Art der personenbezogenen Daten und Kategorien betroffener Personen“ findet sich in ähnlicher Weise auch in anderen Vorschriften der DS-GVO, die ihrerseits die insoweit bestehenden Pflichten des Verantwortlichen konkretisieren. So muss der Verantwortliche im Rahmen der Informationspflichten nach Art. 13 Abs. 1 Buchst. c DS-GVO dem Betroffenen „die Zwecke, für die die personenbezogenen Daten verarbeitet werden sollen, sowie die Rechtsgrundlage für die Verarbeitung“ und nach Art. 14 Abs. 1 Buchst. c und d DS-GVO zusätzlich „die Kategorien personenbezogener Daten, die verarbeitet werden“ mitteilen. Nach Art. 15 Abs. 1 Buchst. a und b DS-GVO sind vom Verantwortlichen „die Verarbeitungszwecke“ und „die Kategorien personenbezogener Daten, die verarbeitet werden“ zu beauskunften und nach Art. 30 Abs. 1 Satz 2 Buchst. b und c DS-GVO enthält das Verzeichnis von

Verarbeitungstätigkeiten unter anderem die folgenden Angaben: „die Zwecke der

Verarbeitung“ und „eine Beschreibung der Kategorien betroffener Personen und der Kategorien personenbezogener Daten“.

Soweit es die Informationspflichten der Art. 13 und 14 DS-GVO und das Auskunftsrecht des Art. 15 DS-GVO betrifft, ist mit Blick auf die Bereitstellung der Informationen der Transparenzmaßstab des Art. 12 Abs. 1 DS-GVO zu beachten: Alle in Art. 12 Abs. 1 DS-GVO genannten Informationen und Mitteilungen, die sich auf die Verarbeitung beziehen, müssen in präziser, transparenter, verständlicher und leicht zugänglicher Form in einer klaren und einfachen Sprache bereitgestellt werden.

Wie zuvor dargestellt, muss der Verantwortliche, obwohl er seine Datenverarbeitung einem Auftragsverarbeiter anvertraut, weiterhin in der Lage sein, seinen Pflichten nach der DS-GVO gerecht zu werden. Er muss also nicht nur selbst ausreichend Kenntnisse und Informationen über die Verarbeitung haben, um die Anforderung des Art. 28 Abs. 1 und 3 DS-GVO zu erfüllen. Er muss darüber hinaus auch Betroffene oder auf Nachfrage auch die zuständige Aufsichtsbehörde hierüber informieren können.

Dieser Anforderung kann der Kunde als Verantwortlicher unter Einbeziehung der gemeinsam erarbeiteten Lösungsvorschläge und der aktuell von MS bereitgestellten Informationen gerecht werden.66

Eingangs ist insofern zu berücksichtigen, dass der Verarbeitung personenbezogener Daten durch MS der Abschluss entsprechender Lizenzverträge zwischen MS und seinen Kunden vorausgeht, die den Gegenstand und die Dauer des

Auftragsverarbeitungsvertrags näher konkretisieren können.67 Durch die Auswahl der

Produkte entscheidet der Kunde, welche Anwendungen in seinem Verantwortungsbereich zum Einsatz gelangen und welche Verarbeitungen personenbezogener Daten hieraus resultierend durch MS ermöglicht werden.

Das von MS verwendete DPA weist für Verantwortliche eine gewisse Komplexität auf, weil es weltweit zur Anwendung gelangt und in Aufbau und Struktur von einem „klassischen“ europäischen oder deutschen Auftragsverarbeitungsvertrag abweicht. MS hat auf Anregung des HBDI für seine Kunden daher eine „Interpretationshilfe zum DPA" erstellt, die diesem Bericht als Anlage 1 beigefügt ist. Sie ermöglicht den Kunden bezogen auf die DS-GVO eine schnellere Orientierung und einen Abgleich des DPA mit den nach Art. 28 Abs. 3 DS-GVO notwendigen Inhalten eines

Auftragsverarbeitungsvertrags. So können etwa Art und Zweck der Verarbeitung, die Art der personenbezogenen Daten, die Kategorien betroffener Personen und die Pflichten und Rechte des Verantwortlichen danach abgeglichen werden, an welcher

Stelle des DPA sie geregelt werden. Dadurch wird mehr Klarheit und Transparenz

darüber geschaffen, an welcher Stelle des DPA sich Ausführungen zu den Vorgaben des Art. 28 Abs. 3 DS-GVO finden. Hierdurch können Interpretationsprobleme und Rechtsunsicherheiten bezüglich der Umsetzung der Anforderungen des Art. 28 Abs. 3 DS-GVO verringert werden. Zudem kann die Prüfung der Umsetzung der Anforderungen des Art. 28 Abs. 3 DS-GVO auf Seiten der (verantwortlichen) Kunden insgesamt effizienter und zielgerichteter erfolgen.

Im Rahmen der inhaltlichen Auseinandersetzung mit dem DPA stellte sich die Verwendung der verschiedenen Datenbegriffe im DPA als herausfordernd dar. Der HBDI hat daher – auf Grundlage des schriftlichen Austauschs sowie der mit MS geführten Gespräche und Rückmeldungen von MS – eine Taxonomie der im DPA verwendeten Datenbegriffe erarbeitet, die die im Geltungsbereich des DPA verarbeiteten personenbezogenen Daten in eine Hierarchie von Datenkategorien unterteilt (Anlage 3). Die im DPA, aber etwa auch im M365-Kit sowie in anderen Veröffentlichungen von MS verwendeten Datenbegriffe lassen sich hierdurch besser und eindeutiger verorten. Hierdurch wird die Transparenz und die Nachvollziehbarkeit der verarbeiteten Kategorien personenbezogener Daten und der stattfindenden Datenverarbeitungen verbessert. Für den (verantwortlichen) Kunden wird es dadurch leichter, seine Datenverarbeitungen verständlich und umfassend zu dokumentieren und damit nicht nur den Anforderungen nach Art. 28 Abs. 3 UAbs. 1 Satz 1 DS-GVO, sondern seinen DS-GVO-Pflichten insgesamt besser nachzukommen.

Als Reaktion auf die von der DSK geäußerten Kritikpunkte hat MS – unabhängig von den Gesprächen zwischen MS und dem HBDI – in Abstimmung mit dem LDA Bayern und unter Einbindung des HBDI unter anderem das M365-Kit erstellt. Mit dem M365Kit stellt MS seinen Kunden Beispiele für Verzeichnisse von Verarbeitungstätigkeiten der relevantesten cloudbasierten Abonnementdienste zur Verfügung. Das M365-Kit umfasst zudem Beispiele für Schwellwertanalysen, zu Ausführungen von Rechtsgrundlagen und für eine Datenschutzerklärung.

Diese Dokumente sind ebenso wie die Interpretationshilfe und die Taxonomie zwar nicht Gegenstand des DPA (als Auftragsverarbeitungsvertrag) im engeren Sinne. Zudem bedürfen sie seitens des Verantwortlichen einer eigenständigen datenschutzrechtlichenPrüfung und Bewertung, da die Prüfung der datenschutzrechtlichen Zulässigkeit einer Verarbeitung personenbezogener Daten an Hand der konkreten Verarbeitungssituation erfolgen muss. Dies wird durch das konkrete Einsatzszenario eines M365-Produkts (mithin vom Kunden) bestimmt und nicht durch MS (als Auftragsverarbeiter).68

Die Dokumentationen leisten gleichwohl einen wichtigen Beitrag zur Verbesserung des Verständnisses der Datenverarbeitungen im M365-Umfeld und zur Umsetzung der Anforderungen des Art. 28 Abs. 3 UAbs. 1 Satz 1 DS-GVO. Auch sie ermöglichen den Kunden einen besseren Überblick über die Verarbeitungsvorgänge und erleichtern dem Verantwortlichen die Pflichterfüllung nach der DS-GVO.

Zur Umsetzung der Anforderungen des Art. 28 Abs. 3 UAbs. 1 Satz 1 DS-GVO stehen dem Verantwortlichen somit – neben diversen weiteren Informationen und Dokumentationen, die MS u. a. auf servicetrust.microsoft.com bereitstellt – die folgenden Informationen und Dokumentationen zur Verfügung: